[和訳] Docker Enterprise Edition 2.0の新機能 — Dockerバーチャルイベントでの質問トップ12 #docker #kubernetes

この記事は1年以上前に投稿されました。情報が古い可能性がありますので、ご注意ください。

本稿は NEW FEATURES OF DOCKER ENTERPRISE EDITION 2.0 -- TOP 12 QUESTIONS FROM THE DOCKER VIRTUAL EVENT (2018/5/30) の和訳です。

先日開催しましたUnveiling Docker Enterprise Edition (EE) 2.0というバーチャルイベントでは、Docker EEの新機能をいくつか披露しました。Docker EEはエンタープライズ級コンテナプラットフォームで、ITリーダーたちがアプリケーションポートフォリオを自分のペースかつ低コストで構築および管理ができ、アーキテクチャやインフラのロックインを恐れることなく安全に保つことができるものです。今回追加した新しい機能はエンタープライズ級の顧客のニーズに応えるものであり、SwarmとKubernetesの両方のオーケストレーション(このブログの第1部)、そしてWindowsとLinuxの両方のアプリケーションに対するものです(このブログの第2部)。

今回のブログ記事では、これらの新機能についてよくある質問や、Docker EEのパッケージングやデプロイに関してよくある質問に答えていきたいと思います。

ライブイベントを見逃した方もご心配なく! こちらでオンデマンドで録画を観覧できます。

Docker EE 2.0の新機能

Q: 社内ディレクトリをDocker EE上のパーミッションと連携することはできますか?

A: はい!社内のLDAPやActive DirectoryをDocker EEに統合することができます。パーミッションを5つの内蔵ロールのうちの1つに割り当てることができます。もしくは、管理者はAPIレベルで割り当てることができるほどに粒度が細かく柔軟なコントロールを作成することができます。例えば、ネットワークAPIへのアクセス許可のみを提供するネットワーク管理者ロールを作成することが可能です。このようなパーミッションによって、特定のユーザやチームがアクセスできる物理的な、または論理的なリソースを限定し、セキュアなアプリケーションゾーンを作成することも可能になります。

Q: ノードの分離はとてもよさそうです。しかしそれはエンタープライズ級の分離ですか? 一般的に、私達はテスト環境と本番環境を物理的・ハード的に分離することを好んでいます。

A: テスト用と本番用のクラスタを完全に分離して運用するエンタープライズ級のお客様もいますし、同一クラスタ上でセキュアなアプリケーションゾーンを活用して分離するお客様もいます。どちらの方法を利用するかは各組織の好みによります。Docker EEのノード分離モデルの利点の1つは、ユーザアクセスを完全に分離できることです。特定のノードのみアクセス許可を持つユーザがDocker EEにログインしても、他のノードは見えません。これは、追加ツールやモニタリングツールをインストールしている特定の物理的なホストに機密データを分離することに役立ちます。ノード分離は、運用において拡張性を向上したい組織にも向いています。1つの運用チームが、必要に応じて動的にアプリケーションゾーンを割り当てたり振り分けたりできるからです。

Q: Docker EEでのKubernetes用ネットワークスタックは何ですか?

A: Docker EEにはCNIプラグイン用のProject Calicoが付属しています。なお、これはお好みのソリューションに取り替え可能です。この統合についてもっと知りたい方は、 こちらの記事 をご覧ください。

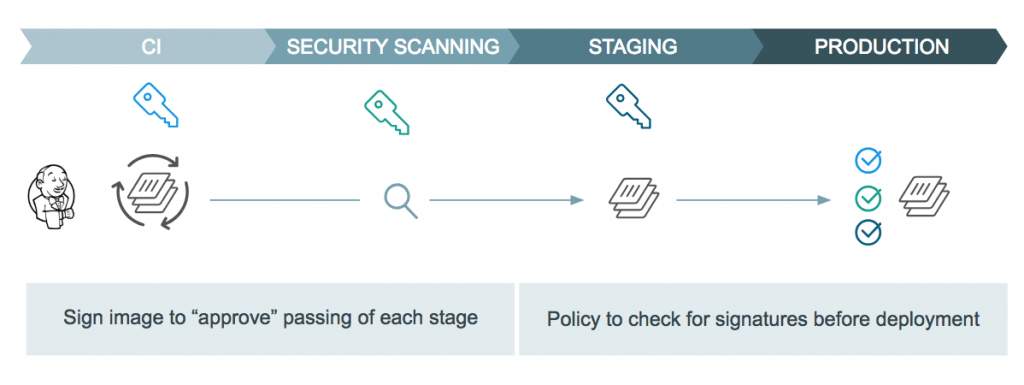

Q: Docker EEは、第三者や外部によるイメージ署名をサポートしていますか?

A: はい! 一般的なユースケースは、Docker EEに含まれるプライベートレジストリソリューションをJenkinsやGitlabのようなCIツールと統合することです。このような統合をセットアップする際、お客様のCIシステムをDocker EE上のユーザアカウントとしてセットアップし、client bundleを活用し、イメージを作成してレジストリにpushするたびに署名できるようになっています。詳細は、安全なサプライチェーンのリファレンスアーキテクチャをご覧ください。

Q: データベースに新しく問題やCVEが追加されたとき、イメージの脆弱性スキャンはどうなりますか?

A: イメージのセキュリティスキャンは、イメージ内のすべてのレイヤーとコンポーネントを点検し、バイナリレベルでCVEデータベースと比較します。スキャンでは、まず各コンポーネントのSHAをインデックスします。次にCVEデータベースをアップデートし、新しく発見された脆弱性とインデックス化したコンポーネントが一致するかを照らし合わせて確認します。これらの新しい脆弱性はDocker EEのUIに表示します。

Q: イメージミラーリングを使ってプライベートレジストリ間にイメージをプッシュするとき、イメージは再スキャンすべきですか?

A: はい。セキュリティ上のベストプラクティスとしては、デプロイする前に各ロケーションでイメージを再スキャンすることを推奨します。

Q: レジストリをミラーリングするには追加のライセンスが必要ですか?

A: はい。イメージミラーリングは、2つの独立したライセンス付きのDocker EEのデプロイ間で、イメージを移動するためのものです。Docker Enterprise Editionの環境上のすべてのノードが適切にライセンスされている必要があります。

Docker EEのデプロイ

Q: Docker CEで開発したアプリケーションやサーバをDocker EEにプッシュすることは可能ですか?

A: 可能です。多くの組織では、開発者のノートパソコン上でDocker for MacやDocker for Windows(Docker CEを含む)を活用し、アプリケーションを開発します。開発者はそのイメージをDocker EEのプライベートレジストリソリューションに登録し、運用チームがデプロイ・管理・保守します。Docker EEは、アプリケーションを大規模に本番環境で管理するための、一段階上のセキュリティや管理機能を提供します。

Q: Docker EEをクラウド上で実行することと、Azure Container Service (AKS)やGoogle Kubernetes Engine (GKE)で実行することはどう違いますか?

A: Docker EEをクラウド上でデプロイすると、自分のデータセンターでデプロイしたかのように、Docker EEのコントロールパネルやダッシュボード、プライベートレジストリソリューションにアクセスすることができます。さまざまなプラットフォームにわたって同じようにデプロイができる、単純化したワークフローや内蔵のセキュリティツールやエンタープライズ向けのアクセスコントロールを含むため、大規模な運用を可能にすることを支援します。もちろんKubernetesのネイティブAPIやCLIにもまだアクセスできます。それらの管理をDocker EEはさらに簡単にします。クラウドベースのKubernetesサービスから、いつものようにあなたが設定や管理を行っているホステッドのKubernetesへアクセスすることができます。

Q: Docker EEを無料で試用することは可能ですか?

A: はい! 何もダウンロードやインストールせずにDocker EEのフルスタックにアクセスできるホステッド版を無料で試用できます。わずか数分で環境にアクセスでき、チュートリアルを実行する、あるいは自分でいろいろ試してみることができます。https://trial.docker.comでホステッド版を無料で試用できます。

Q: Docker EE 2.0にアップグレードするには?

A: 現在サポート付きのDocker EE (UCP 2.2+ and DTR 2.4+)を利用しているなら、Docker EEの最新のリリースへアップグレードすることができます。もし現在Community Edition (CE)をご利用なら、新しく一からインストールする必要があります。

Q: Docker EEはどのようにライセンスしていますか?

A: Docker EEは2ソケットまでのノード単位で、年間サブスクリプションとしてライセンスします。ノードは物理サーバでも仮想マシンでもクラウドのインスタンスでもかまいません。マネージャノードにもワーカーノードにもなれます。詳細は、https://www.docker.com/pricingをご覧になるか、をご覧になるか、https://goto.docker.com/contact-us.htmlでセールス担当にご連絡ください。

Docker EE 2.0についてもっと知りたい方は、こちらをご覧ください:

- ホステッド版を無料で試用してみる

- Docker Enterprise Editionについてもっと知り、What's Newパンフレットをダウンロードする

- Customer eBookをダウンロードして、エンタープライズ級の組織がどのようにコストをおさえているのかを見る